NinjaLab, un equipo de investigadores en seguridad detectó una vulnerabilidad que pasó inadvertida por 14 años. Ella radica en los microcontroladores de hardware secure element (elemento seguro), usados por muchas wallets de criptomonedas.

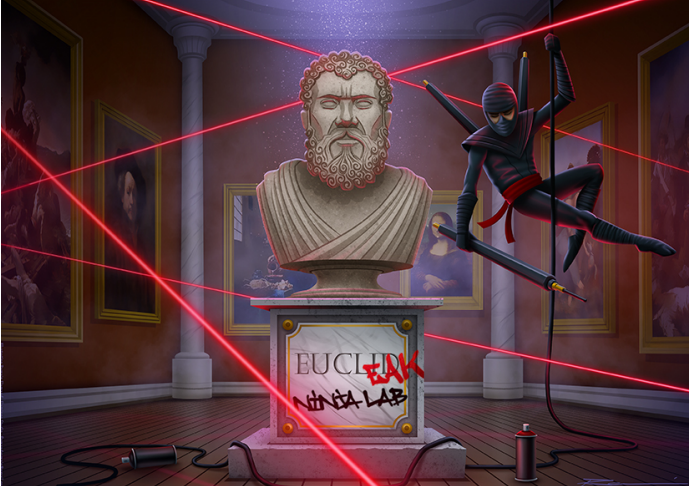

La vulnerabilidad afecta, por ejemplo, las nuevas Trezor (safe 4 y safe 5) y toda la serie YubiKey 5 con versión de firmware inferior a 5.7. El ataque EUCLEACK requiere acceso físico a la wallet de hardware.

Según NinjaLab, esta vulnerabilidad pasó desapercibida durante 14 años y alrededor de 80 evaluaciones de certificación de Criterios Comunes del más alto nivel.

De acuerdo con el resumen de investigación de NinjaLab, la vulnerabilidad afecta a todos los dispositivos que corran la librería de Infineon Technologies, uno de los mayores fabricantes de elementos seguros.

- CHECALO -

¿Cuál es la vulnerabilidad encontrada en las wallets?

El descubrimiento fue realizado por Thomas Roche, cofundador de NinjaLab, quien asegura haber encontrado una “vulnerabilidad de canal lateral”. Habiéndola encontrado, diseñó un ataque lateral (EUCLEACK) que demuestra que es posible vulnerar los microcontroladores secure element portados por algunas wallets de criptomonedas.

La facticidad de este ataque físico la demostró NinjaLab sobre una YubiKey 5Ci, un modelo de llave de seguridad que utilizan el protocolo FIDO, el cual suele estar compuesto por un elemento seguro.

En general, esta inseguridad lateral afecta incluso a microcontroladores de diseño más reciente, como los que lleva la serie Trezor Safe. Por lo tanto, no afecta a los modelos Nano o T.

Finalmente, mostramos que la vulnerabilidad se extiende a los microcontroladores de seguridad Infineon Optiga Trust M e Infineon Optiga TPM más recientes.

NinjaLab, expertos en seguridad.

NinjaLab enfatiza que no haber comprobado todavía que el ataque EUCLEAK se aplique a ninguno de estos productos. Dicho lo cual, este ataque lateral a los microcontroladores es teóricamente posible.

Adicionalmente, advierten que un ataque físico de este estilo es difícil y exige muchos recursos. En consecuencia, los dispositivos con esta vulnerabilidad no descubierta hasta ahora seguirían siendo seguros.

El ataque EUCLEAK requiere acceso físico al dispositivo, equipo costoso, software personalizado y habilidades técnicas. Por lo tanto, en lo que respecta al trabajo presentado aquí, sigue siendo más seguro usar su YubiKey u otros productos afectados como token de autenticación de hardware FIDO para iniciar sesión en aplicaciones en lugar de no usar uno.

NinjaLab, expertos en seguridad.

¿Las wallets Trezor están seguras?

Lo anterior va en línea con el comunicado de Trezor. La compañía asegura que las frases de recuperación de los usuarios de sus wallets no están en peligro. Y que la vulnerabilidad detectada no tiene nada que ver con el proceso de creación y protección de copias de seguridad y respaldo.

Adicionalmente, aclaró algunos detalles técnicos sobre la relación de la vulnerabilidad y la arquitectura Trezor:

En teoría, la vulnerabilidad de Optiga podría permitir que alguien eluda el control de autenticidad, pero el riesgo de que esto se traduzca en la venta de Trezors falsificados se ve mitigado por una serie de otras herramientas a nuestra disposición en la cadena de suministro. ¡Siempre que hayas comprado tu Trezor en nuestra tienda electrónica oficial o en uno de nuestros distribuidores oficiales, no tienes por qué preocuparte por esto!

Trezor, compañía de wallets de hardware

Como aseguró NinjaLabs, esta vulnerabilidad supone un riesgo limitado para los portadores de hardware wallets con elemento seguro. Dicho esto, puede que este suceso funcione como recordatorio de que hasta los chips secure element pueden sufrir vulnerabilidades y errores de diseño potencialmente peligrosos.

Una actitud influenciada por este descubrimiento debería inclinar a la cautela y la previsión con las hardware wallets. Actitud tal iría en contraste con otra tendencia lamentablemente común: la de otorgar un prestigio casi mágico a estos chips, a menudo comercializados como irrompibles, invulnerables e indestructibles.

DERECHOS DE AUTOR

Esta información pertenece a su autor original y fue recopilada del sitio https://www.criptonoticias.com/tecnologia/vulnerabilidad-14-anos-wallets-criptomonedas-secure-element-ataque-eucleack/